Una infraestructura de cifrado de nueva creación se propone salvaguardar los datos de video de futuros ataques cuánticos, todo ello funcionando en el hardware convencional actual.

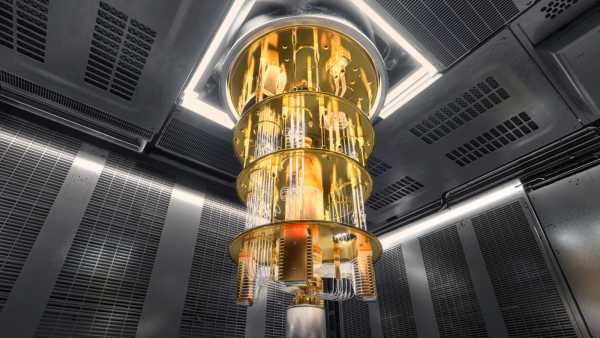

Los expertos han manifestado que la computación cuántica puede representar una grave amenaza para los métodos de encriptación modernos. (Crédito de la imagen: nuchao vía Getty Images) Suscríbete a nuestro boletín

Los informáticos afirman haber ideado un nuevo método de encriptación diseñado para defender datos sensibles de una de las mayores amenazas inminentes en ciberseguridad: las computadoras cuánticas lo suficientemente potentes como para descifrar los sistemas criptográficos actuales.

En un estudio publicado en febrero de 2025 en la revista IEEE Transactions on Consumer Electronics (pero difundido en un comunicado el 2 de marzo de 2026), los investigadores propusieron un marco de cifrado híbrido diseñado específicamente para proteger datos de video —todo, desde grabaciones de vigilancia hasta videollamadas— tanto de hackers actuales como de futuros ataques impulsados por tecnología cuántica.

“Piensen en un hackeo informático normal como alguien que intenta forzar una cerradura de puerta tradicional —podría llevar días, incluso años, probar cada combinación”, dijo S.S. Iyengar, profesor y director del Centro de Excelencia Forense Digital de la Universidad Internacional de Florida, en el comunicado. “Pero un hackeo con computadoras cuánticas es como tener una llave que puede probar múltiples combinaciones simultáneamente. Esto es lo que hace que las amenazas cuánticas sean tan poderosas.”

Cifrado a prueba de cuántica, cuadro por cuadro

Para abordar ese problema, los investigadores se centraron en cómo se cifra y transmite el video a través de Internet. Su sistema combina técnicas de seguridad convencionales con elementos diseñados para permanecer resilientes incluso si avanza la computación cuántica. En lugar de cifrar el video como un único archivo grande, el método genera claves seudaleatorias que codifican los fotogramas individuales antes de la transmisión.

En términos prácticos, los datos de video se cifran utilizando claves criptográficas que solo los usuarios autorizados pueden decodificar. Incluso si los atacantes interceptan la transmisión, la información subyacente permanece ilegible sin la clave correcta.

Lo que diferencia a la técnica de los enfoques convencionales es su enfoque en la estructura del video. Los archivos de video a menudo contienen patrones —estructuras repetidas creadas por algoritmos de compresión o similitudes de fotogramas— que los atacantes a veces pueden explotar durante el criptoanálisis, la práctica de encontrar debilidades en los algoritmos criptográficos. El nuevo marco intenta eliminar esos patrones aumentando la aleatoriedad, o “entropía”, de los fotogramas de video cifrados.

Según el estudio, esta aleatoriedad estadística es un factor clave en cómo se mide la fortaleza del cifrado. En sus simulaciones, los investigadores midieron factores como cuán aleatorios parecían los datos codificados y cuán parecidos eran los puntos de datos vecinos. Cuanto más aleatoria era la salida, y cuantos menos patrones detectables contenía, más difícil sería para los atacantes analizarla.

Según esas pruebas, el equipo afirmó que el sistema superó a métodos similares de cifrado de video en aproximadamente un 10% a un 15% en sus simulaciones. Las ganancias provinieron principalmente de la eliminación de patrones que los atacantes a veces utilizan como pistas al analizar archivos cifrados.

Otro aspecto importante del diseño es que se ejecuta en las computadoras convencionales actuales. Si bien el sistema está diseñado teniendo en cuenta las futuras amenazas de la computación cuántica, no requiere hardware cuántico especializado. Eso significa que teóricamente podría integrarse en la infraestructura existente que se utiliza actualmente para videoconferencias, almacenamiento en la nube o sistemas de vigilancia.

¿Podría esta nueva técnica prepararnos para el “Día Q”? (Crédito de la imagen: John D/Getty Images)Salvaguardando contra el Día Q

Esta nueva técnica es solo una parte de un esfuerzo mucho mayor para prepararse para el “Día Q”, el momento futuro hipotético en el que las computadoras cuánticas logren la supremacía y sean lo suficientemente potentes como para romper los sistemas de cifrado ampliamente utilizados. Gobiernos y grupos industriales de todo el mundo ya están trabajando para reemplazar los estándares criptográficos vulnerables con alternativas resistentes a la cuántica.

El impulso para prepararse para la era cuántica de la seguridad ya está en marcha. El Instituto Nacional de Estándares y Tecnología de EE. UU. ha pasado años evaluando nuevas formas de cifrado diseñadas para sobrevivir a ataques de futuras máquinas cuánticas, por ejemplo. La agencia está estandarizando actualmente varios de esos algoritmos para que eventualmente puedan reemplazar los sistemas de clave pública utilizados hoy en Internet.

La nueva investigación no reemplaza esos estándares emergentes. Más bien, representa una capa complementaria de protección adaptada específicamente a los datos de video. A medida que la comunicación por video se vuelve más central para los negocios, el gobierno y la vida cotidiana, y a medida que los medios sintéticos y los deepfakes se vuelven más fáciles de crear, es cada vez más importante garantizar que las transmisiones de video sigan siendo auténticas y seguras, dicen los expertos.

Los investigadores están trabajando para escalar el sistema más allá de pequeños archivos de prueba a transmisiones de video completas y plataformas de comunicación en tiempo real. Si tienen éxito, la tecnología o un sistema similar podría usarse eventualmente para proteger todo, desde reuniones corporativas hasta redes de vigilancia contra hackers actuales y futuras computadoras cuánticas.

¿Crees que conoces el mundo de la informática? ¡Pon a prueba tus conocimientos con nuestro concurso de informática!

Sourse: www.livescience.com